Jenis Penyerang Cyber

Dalam komputer dan jaringan komputer, seorang penyerang adalah individu atau organisasi yang melakukan aktivitas jahat untuk menghancurkan, mengungkap, mengubah, menonaktifkan, mencuri, atau mendapatkan akses tidak sah atau melakukan penggunaan tidak sah terhadap suatu aset.

Seiring dengan semakin meluasnya akses Internet di seluruh dunia, dan setiap dari kita menghabiskan lebih banyak waktu di web, penyerang juga bertumbuh. Penyerang menggunakan setiap alat dan teknik yang mereka miliki untuk mencoba dan menyerang kita agar mendapatkan akses tidak sah.

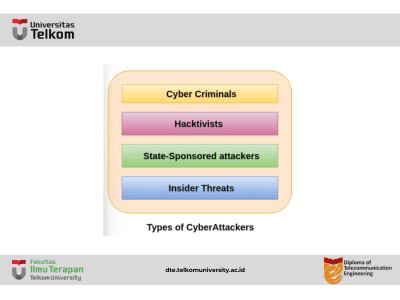

Ada empat jenis penyerang yang dijelaskan di bawah ini-

Cyber Criminals

Penjahat Siber adalah individu atau kelompok orang yang menggunakan teknologi untuk melakukan kejahatan siber dengan tujuan mencuri informasi sensitif perusahaan atau data pribadi dan menghasilkan keuntungan. Saat ini, mereka adalah jenis penyerang yang paling menonjol dan paling aktif.

Penjahat Siber menggunakan komputer dengan tiga cara umum untuk melakukan kejahatan siber:

- Memilih komputer sebagai target mereka- Dalam hal ini, mereka menyerang komputer orang lain untuk melakukan kejahatan siber, seperti menyebarkan virus, pencurian data, pencurian identitas, dll.

- Menggunakan komputer sebagai senjata mereka- Dalam hal ini, mereka menggunakan komputer untuk melakukan kejahatan konvensional seperti spam, penipuan, perjudian ilegal, dll.

- Menggunakan komputer sebagai aksesori mereka- Dalam hal ini, mereka menggunakan komputer untuk mencuri data secara ilegal.

Hacktivists

Hacktivists adalah individu atau kelompok hacker yang melakukan aktivitas jahat untuk mempromosikan agenda politik, keyakinan agama, atau ideologi sosial. Menurut Dan Lohrmann, kepala keamanan untuk Security Mentor, sebuah perusahaan pelatihan keamanan nasional yang bekerja dengan negara-negara mengatakan “Hacktivism adalah perbuatan ketidaktaatan digital. Ini adalah hacking untuk suatu tujuan.” Hacktivis tidak seperti penjahat siber yang meretas jaringan komputer untuk mencuri data demi uang. Mereka adalah individu atau kelompok hacker yang bekerja bersama dan menganggap diri mereka berjuang melawan ketidakadilan.

State-sponsored Attacker

State-sponsored Attacker memiliki tujuan tertentu yang sejalan dengan kepentingan politik, komersial, atau militer negara asal mereka. Jenis penyerang ini tidak terburu-buru. Organisasi pemerintah memiliki peretas yang sangat terampil dan berspesialisasi dalam mendeteksi kerentanan serta mengeksploitasi kerentanan tersebut sebelum lubang-lubang tersebut ditambal. Sangat sulit untuk mengalahkan penyerang ini karena sumber daya yang sangat besar yang mereka miliki.

Ancaman dari Dalam (Insider Threats)

Ancaman dari dalam adalah ancaman terhadap keamanan atau data suatu organisasi yang berasal dari dalam organisasi itu sendiri. Ancaman ini biasanya berasal dari karyawan atau mantan karyawan, tetapi juga dapat muncul dari pihak ketiga, termasuk kontraktor, pekerja sementara, karyawan, atau pelanggan.

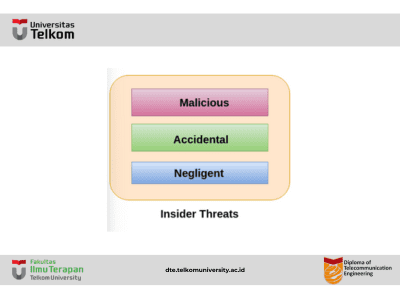

Ancaman dari dalam dapat dikategorikan sebagai berikut-

- Ancaman Malicious- Upaya oleh seorang pengguna internal untuk mengakses dan mungkin merusak data, sistem, atau infrastruktur TI suatu organisasi. Ancaman dari dalam ini sering dikaitkan dengan karyawan atau mantan karyawan yang merasa tidak puas atau merasa bahwa organisasi melakukan sesuatu yang salah terhadap mereka, dan mereka merasa dibenarkan untuk mencari balas dendam.

- Ancaman Accidental- Ancaman yang tidak sengaja dilakukan oleh karyawan internal. Dalam jenis ancaman ini, seorang karyawan mungkin secara tidak sengaja menghapus file penting atau tanpa sadar berbagi data rahasia dengan mitra bisnis melebihi kebijakan atau persyaratan hukum perusahaan.

- Ancaman Negligent- Ancaman yang dilakukan ketika karyawan mencoba menghindari kebijakan organisasi yang ditetapkan untuk melindungi endpoint dan data berharga. Misalnya, jika organisasi memiliki kebijakan ketat untuk berbagi file eksternal, karyawan mungkin mencoba berbagi pekerjaan di aplikasi cloud publik agar dapat bekerja di rumah. Tindakan ini tidak ada yang salah, tetapi dapat membuka peluang ancaman berbahaya.

//TC