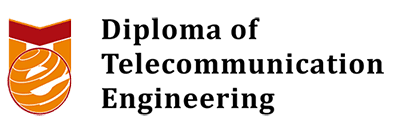

TCP vs UDP

TCP adalah singkatan dari Transmisi Kontrol Protokol . Jika kita ingin komunikasi antara dua komputer dan komunikasi harus baik dan dapat diandalkan. Misal kita ingin melihat suatu halaman web, lalu kita berharap tidak ada yang hilang pada halaman tersebut, atau kita ingin mendownload sebuah file, maka kita memerlukan file yang lengkap, yakni tidak boleh ada yang hilang, bisa berupa teks. atau gambar. Ini hanya dapat dimungkinkan karena TCP. Ini adalah salah satu protokol yang paling banyak digunakan melalui jaringan TCP/IP .

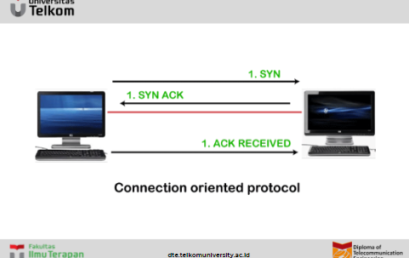

OSI vs TCP/IP

OSI adalah singkatan dari Open System Interconnection, yang dikembangkan pada tahun 1980an. Ini adalah model konseptual yang digunakan untuk komunikasi jaringan. Memang tidak dilaksanakan seluruhnya, namun masih menjadi acuan hingga saat ini.

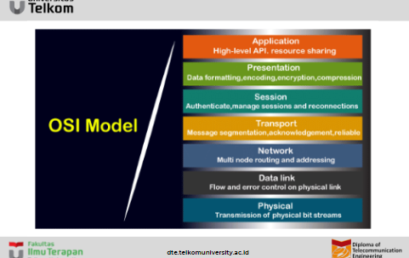

What is a Router?

Router adalah perangkat internetworking fisik atau virtual yang dirancang untuk menerima, menganalisis, dan meneruskan paket data antar jaringan komputer. Router memeriksa alamat IP tujuan dari paket data tertentu, dan menggunakan header dan tabel penerusan untuk memutuskan cara terbaik untuk mentransfer paket.

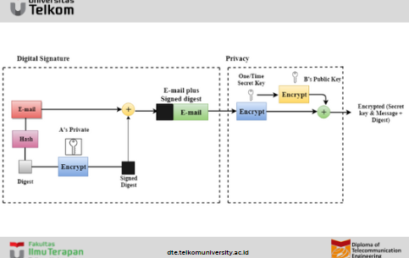

Digital Signature

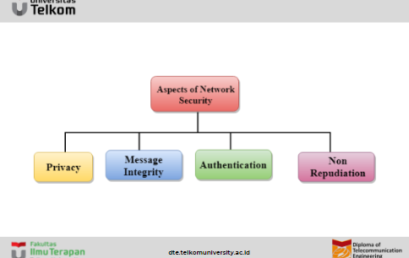

Tanda Tangan Digital adalah teknik yang digunakan untuk memvalidasi keaslian dan integritas pesan. Kita tahu bahwa ada empat aspek keamanan: privasi, otentikasi, integritas, dan non-penyangkalan. Kita telah membahas aspek pertama keamanan dan tiga aspek lainnya dapat dicapai dengan menggunakan tanda tangan digital.

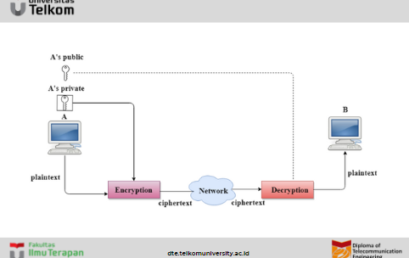

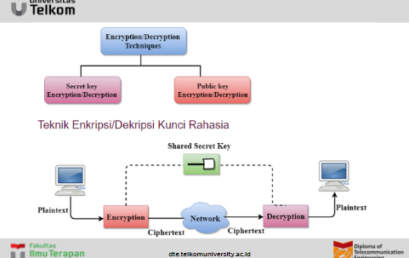

Privacy

Konsep tentang cara mencapai privasi tidak berubah selama ribuan tahun: pesan tidak dapat dienkripsi. Pesan tersebut harus dibuat buram bagi semua pihak yang tidak berwenang. Teknik enkripsi/dekripsi yang baik digunakan untuk mencapai privasi sampai batas tertentu. Teknik ini memastikan bahwa penyadap tidak dapat memahami isi pesan.

Computer Network Security

Keamanan jaringan komputer terdiri dari tindakan yang diambil oleh bisnis atau beberapa organisasi untuk memantau dan mencegah akses tidak sah dari penyerang luar.