Computer Network Security

Keamanan jaringan komputer terdiri dari tindakan yang diambil oleh bisnis atau beberapa organisasi untuk memantau dan mencegah akses tidak sah dari penyerang luar.

Pendekatan yang berbeda terhadap manajemen keamanan jaringan komputer memiliki persyaratan yang berbeda tergantung pada ukuran jaringan komputer. Misalnya, kantor di rumah memerlukan keamanan jaringan dasar, sementara bisnis besar memerlukan pemeliharaan tinggi untuk mencegah jaringan dari serangan berbahaya.

Administrator Jaringan mengontrol akses ke data dan perangkat lunak di jaringan. Administrator jaringan memberikan ID pengguna dan kata sandi kepada orang yang berwenang.

Apa itu Keamanan Jaringan?

Semua tindakan yang digunakan untuk menjaga integritas jaringan komputer dan data di dalamnya secara kolektif disebut sebagai keamanan jaringan. Keamanan jaringan sangat penting karena melindungi data sensitif dari ancaman online dan menjamin keandalan jaringan. Berbagai langkah keamanan digunakan dalam rencana keamanan jaringan yang sukses untuk melindungi pengguna dan organisasi dari malware dan ancaman online seperti penolakan layanan terdistribusi.

Komputer, server, jaringan nirkabel, dan perangkat terkait lainnya membentuk jaringan. Banyak dari gadget ini terbuka terhadap kemungkinan penyusup. Memanfaatkan berbagai perangkat keras dan perangkat lunak pada jaringan atau sebagai perangkat lunak sebagai layanan diperlukan untuk keamanan jaringan. Ketika jaringan menjadi semakin rumit dan bisnis semakin bergantung pada jaringan dan data untuk beroperasi, keamanan menjadi semakin penting. Ketika para pelaku ancaman mengembangkan cara-cara baru untuk menargetkan jaringan yang lebih kompleks ini, teknik keamanan harus berubah.

Keamanan biasanya digambarkan sebagai tugas setiap orang karena setiap pengguna di jaringan mewakili potensi kerentanan dalam jaringan tersebut, terlepas dari metode atau rencana keamanan bisnis yang sebenarnya.

Keuntungan Keamanan Jaringan

- Keamanan jaringan sangat penting untuk menjaga data dan informasi klien, menjaga keamanan data bersama, menjamin kinerja jaringan yang dapat diandalkan, dan mempertahankan diri dari serangan online.

- Solusi keamanan jaringan yang efektif menurunkan biaya overhead dan melindungi bisnis dari kerugian signifikan yang disebabkan oleh pelanggaran data atau peristiwa keamanan lainnya.

- Memastikan akses yang tepat ke sistem, aplikasi, dan data memfasilitasi operasi perusahaan dan layanan pelanggan.

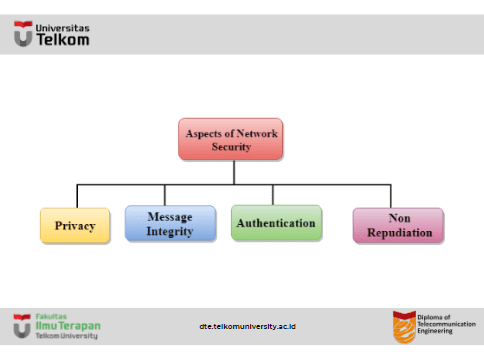

Aspek Keamanan Jaringan

Berikut adalah properti yang diinginkan untuk mencapai komunikasi yang aman:

- Privasi: Privasi berarti pengirim dan penerima mengharapkan kerahasiaan. Pesan yang dikirimkan harus dikirim hanya ke penerima yang dituju sedangkan pesan harus buram bagi pengguna lain. Hanya pengirim dan penerima yang dapat memahami pesan yang dikirimkan karena penyadap dapat mencegat pesan tersebut. Oleh karena itu, diperlukan enkripsi pesan agar pesan tersebut tidak dapat disadap. Aspek kerahasiaan ini biasanya digunakan untuk mencapai komunikasi yang aman.

- Integritas Pesan: Integritas data berarti bahwa data harus sampai ke penerima persis seperti yang dikirim. Tidak boleh ada perubahan pada konten data selama transmisi, baik secara sengaja maupun tidak sengaja, dalam transit. Karena semakin banyak pertukaran moneter melalui internet, integritas data menjadi lebih penting. Integritas data harus dijaga untuk komunikasi yang aman.

- Otentikasi titik akhir: Otentikasi berarti penerima yakin akan identitas pengirim, yaitu tidak ada penipu yang mengirimkan pesan.

- Non-Repudiation: Non-Repudiation berarti penerima harus dapat membuktikan bahwa pesan yang diterima berasal dari pengirim tertentu. Pengirim tidak boleh menolak pengiriman pesan yang dikirimkannya. Beban pembuktian identitas ada pada penerima. Misalnya, jika nasabah mengirimkan permintaan transfer uang dari satu rekening ke rekening lain, maka bank harus memiliki bukti bahwa nasabah yang meminta transaksi tersebut.

Bagaimana Keamanan Jaringan Diimplementasikan?

Teknologi perangkat keras dan perangkat lunak digunakan bersama untuk memastikan keamanan jaringan. Tujuan utama keamanan jaringan adalah untuk menghentikan akses atau komunikasi tidak sah di dalam jaringan.

Petugas atau tim keamanan memutuskan rencana dan kebijakan keamanan jaringan organisasi untuk membantu organisasi dalam memenuhi persyaratan keamanan. Pedoman keamanan ini harus dipatuhi oleh semua orang yang menggunakan jaringan. Data dapat disusupi di mana saja dalam jaringan di mana pengguna yang berwenang dapat mengaksesnya, baik oleh pelaku kekerasan atau oleh pengguna yang lalai atau salah.

Di lingkungan modern, tidak ada metode yang dapat menjamin keamanan sepenuhnya. Namun, tindakan dapat diambil untuk melindungi data ketika data tersebut dikirim melalui jaringan yang tidak dilindungi atau internet. Metode yang paling populer adalah kriptografi.

Mengenkripsi data teks biasa menggunakan kriptografi membuatnya lebih sulit untuk diuraikan dan dipahami. Saat ini, berbagai algoritma kriptografi dapat diakses, sebagai berikut:

1. Kriptografi Kunci Rahasia:

Pengirim dan penerima berbagi satu kunci rahasia. Data dienkripsi di pihak pengirim menggunakan kunci rahasia ini. Data dienkripsi sebelum ditransfer ke penerima melalui jaringan publik. Penerima dapat dengan mudah menguraikan paket data terenkripsi karena mereka mengetahui dan memiliki Kunci Rahasia.

Standar Enkripsi Data (DES) adalah ilustrasi enkripsi kunci rahasia. Mengelola enkripsi Kunci Rahasia merupakan suatu tantangan karena setiap komputer di jaringan memerlukan kunci unik.

2. Kriptografi Kunci Publik

Setiap pengguna dalam skema enkripsi ini memiliki Kunci Rahasia unik yang tidak disimpan dalam domain umum. Kunci rahasianya dirahasiakan dari publik. Setiap pengguna memiliki kunci unik namun publik selain kunci rahasia. Pengirim mengenkripsi data menggunakan kunci publik yang selalu tersedia untuk publik. Dengan menggunakan Kunci Rahasia pribadi pengguna, dia dapat dengan cepat memecahkan kode data terenkripsi begitu dia menerimanya. Rivest-Shamir-Adleman (RSA), sejenis enkripsi kunci publik, adalah sebuah ilustrasi.

3. Intisari Pesan

Dalam pendekatan ini, nilai hash dihitung dan dikirimkan sebagai pengganti data aktual. Pengguna akhir kedua menghasilkan nilai hashnya dan membandingkannya dengan nilai hash terbaru. Disetujui jika kedua nilai hash cocok; jika tidak, itu ditolak.

Contoh Message Digest menggunakan hashing MD5. Ini sebagian besar digunakan dalam proses otentikasi ketika kata sandi server dibandingkan dengan kata sandi pengguna.

Alat dan Perangkat Lunak untuk Keamanan Jaringan

Jaringan ke jaringan, dan seiring berjalannya waktu, ada perubahan pada alat dan aturan keamanan yang tersedia. Keamanan yang kuat sering kali memerlukan berbagai strategi, terkadang dikenal sebagai keamanan atau pertahanan berlapis, untuk memberikan kontrol keamanan yang paling layak bagi organisasi. Berikut ini adalah beberapa contoh alat dan perangkat lunak yang sering digunakan untuk keamanan jaringan:

1. Firewall

Halaman web, pop-up, dan keputusan masuk dan keluar layanan lainnya dibuat oleh firewall, yang merupakan layanan atau perangkat penjaga. Tergantung pada kebutuhan, firewall ini menggunakan seperangkat aturan yang telah ditetapkan untuk membantu memblokir atau mengizinkan lalu lintas. Tergantung pada kebutuhan sistem, firewall mungkin berbasis perangkat lunak atau perangkat keras, atau keduanya.

2. Kontrol Akses

Kontrol akses memungkinkan bisnis menghentikan orang dan perangkat yang tidak berwenang untuk terhubung ke jaringan tertentu dan menghentikan calon penyerang mengakses data sensitif. Hal ini membatasi akses jaringan kepada pengguna yang berwenang untuk memanfaatkan sumber daya tertentu.

3. Jaringan Pribadi Virtual (VPN)

Dalam kebanyakan kasus, VPN mengenkripsi komunikasi antara perangkat titik akhir dan jaringan melalui internet. Selain itu, VPN memungkinkan para ahli memverifikasi koneksi antara jaringan dan perangkat. Akibatnya, terowongan online yang terenkripsi dan aman tercipta.

4. Sistem Pencegahan Intrusi

Sistem pencegahan intrusi memindai lalu lintas jaringan untuk mengidentifikasi dan menghentikan serangan. Hal ini dicapai dengan menghubungkan aktivitas jaringan dengan database metode serangan yang sudah dikenal oleh para ahli.

5. Keamanan Nirkabel

Dibandingkan dengan jaringan nirkabel, jaringan kabel mungkin lebih aman. Akan membantu jika Anda memiliki kendali atas komputer dan orang-orang yang mungkin mengakses jaringan bisnis Anda. Akan sangat membantu jika Anda memiliki keamanan nirkabel, terutama mengingat fakta bahwa penipu semakin banyak memeras orang untuk mendapatkan informasi pribadi mereka.

6. Keamanan Aplikasi

Titik lemah aplikasi dapat dilacak dan diamankan menggunakan kombinasi perangkat lunak, perangkat keras, dan proses, sehingga mempersulit peretas untuk mengakses jaringan Anda.

7. Analisis Perilaku

Anda harus memiliki pemahaman yang kuat tentang perilaku umum jaringan Anda jika Anda ingin dapat mengenali ketidaknormalan dan berbagai pelanggaran jaringan yang terjadi. Tersedia berbagai solusi analisis perilaku yang dapat dengan cepat mengidentifikasi aktivitas yang tidak biasa.

Masalah dengan Keamanan Jaringan

Terdapat beberapa kesulitan dalam menjaga keamanan jaringan, seperti berikut ini:

- Mengubah teknik serangan pada jaringan: Kecepatan berkembangnya serangan siber menghadirkan tantangan terbesar terhadap keamanan jaringan. Seiring kemajuan teknologi, pelaku ancaman dan teknik mereka terus berubah. Misalnya, teknologi baru seperti blockchain telah memunculkan serangan malware baru seperti cryptojacking. Oleh karena itu, taktik pertahanan keamanan jaringan harus diubah untuk melawan bahaya baru ini.

- Kepatuhan pengguna: Setiap pengguna jaringan bertanggung jawab atas keamanan, seperti yang telah dinyatakan sebelumnya. Mungkin sulit bagi organisasi untuk memastikan bahwa setiap orang mengikuti praktik terbaik untuk keamanan jaringan sekaligus mengadaptasi taktik tersebut untuk menghadapi ancaman terkini.

- Akses seluler dan jarak jauh: Semakin banyak bisnis yang menerapkan kebijakan BYOD, akan ada jaringan perangkat yang lebih besar dan lebih rumit yang harus diamankan oleh organisasi. Selain itu, pekerjaan jarak jauh menjadi hal biasa. Mengingat pengguna lebih cenderung mengakses jaringan bisnis melalui jaringan pribadi atau publik, keamanan nirkabel kini menjadi lebih penting.

- Mitra dari pihak luar: Jaringan perusahaan sering diakses oleh penyedia layanan cloud, penyedia layanan keamanan terkelola, dan pemasok produk keamanan, sehingga menciptakan potensi kelemahan keamanan tambahan.

Alat Terbaik untuk Keamanan Jaringan

Berikut ini adalah daftar beberapa perangkat lunak, perangkat keras, dan alat keamanan yang diperlukan untuk menjamin bahwa jaringan memang aman:

- hiu kabel

- Nesus

- Mendengus

- kucing bersih

- Metasploit

- retakan udara

- Mundur

- Kain dan Habel

Serangan terhadap Keamanan Jaringan

Upaya jahat penjahat dunia maya untuk merusak keamanan jaringan dikenal sebagai serangan keamanan jaringan. Serangan-serangan ini adalah penyebab utama dari kebutuhan kritis akan keamanan jaringan. Serangan terhadap infrastruktur jaringan ini harus dihentikan melalui keamanan jaringan. Mari cari tahu lebih lanjut tentang jenis penyerangan ini sehingga Anda dapat menentukan cara menghentikannya.

Jenis Serangan dalam Keamanan Jaringan

Daftar berikut mencakup beberapa dari beberapa jenis serangan keamanan jaringan:

1. Virus

Ini adalah file berbahaya yang dapat diunduh, dan setelah pengguna membukanya, file tersebut mulai menimpa kode komputer dengan serangkaian kode baru. File sistem di komputer akan rusak seiring penyebaran infeksi, yang mungkin menyebabkan file di sistem komputer lain dalam jaringan juga rusak.

2. perangkat lunak jahat

Ini adalah salah satu metode serangan tercepat, paling parah, dan terburuk yang membantu mendapatkan akses tidak sah ke sistem atau jaringan sistem. Mayoritas malware dapat mereplikasi dirinya sendiri, artinya setelah menginfeksi satu sistem, malware tersebut dapat dengan cepat menginfeksi semua komputer lain yang terhubung ke jaringan melalui internet. Malware dapat merusak perangkat eksternal apa pun yang dicolokkan ke sistem.

AGR//

Referensi : [1]