Dari Rumahmu ke Seluruh Dunia dalam Sekejap: Memahami Cara Kerja Jaringan Internet yang Menghubungkan Kita Semua (Termasuk ke Server-Server Cloud)

Pernahkah Anda terpikir bagaimana sebuah klik di layar ponsel atau laptop bisa membawa Anda menjelajahi berita dari ujung dunia, menonton video kucing lucu yang diunggah dari negara lain, atau bahkan berbincang tatap muka secara virtual dengan seseorang di benua berbeda? Semua ini terasa begitu instan, seolah tanpa jeda. Keajaiban ini dimungkinkan oleh sebuah sistem raksasa […]

VPN vs Firewall: Memahami Peran dan Kegunaannya dalam Dunia Cybersecurity

Dalam pertempuran melawan ancaman siber yang terus berkembang, organisasi dan individu membutuhkan pertahanan yang kuat dan berlapis. Dua tool keamanan yang paling sering disebut—dan terkadang disalahpahami fungsinya—adalah VPN (Virtual Private Network) dan Firewall. Banyak yang mungkin mengira keduanya melakukan hal yang sama, atau bahkan dapat saling menggantikan. Namun, kenyataannya, VPN dan firewall memiliki peran yang […]

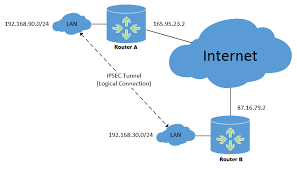

Membuat VPN Aman dengan MikroTik: Menghubungkan Kantor Cabang atau Akses Jarak Jauh

Di era kerja remote dan kantor cabang yang tersebar, kebutuhan akan koneksi jaringan yang aman dan terenkripsi menjadi sangat krusial. Mengakses data perusahaan dari luar kantor atau menghubungkan dua lokasi berbeda seolah berada dalam satu jaringan lokal adalah tantangan yang harus dijawab. Di sinilah Virtual Private Network (VPN) hadir sebagai solusi. VPN menciptakan “terowongan” aman […]

Automatisasi Infrastruktur Cloud: Konsep Infrastructure as Code (IaC) untuk Efisiensi Operasional

Di era transformasi digital yang serba cepat ini, perusahaan dituntut untuk terus berinovasi dan beradaptasi. Aplikasi harus dapat diluncurkan dengan cepat, diskalakan secara instan, dan dikelola dengan efisien. Namun, bagaimana jika setiap kali Anda perlu mengubah atau memperluas infrastruktur IT Anda—menambahkan server baru, mengkonfigurasi jaringan, atau menyebarkan database—Anda harus melakukannya secara manual, satu per satu? […]

Kejahatan Siber Takkan Lolos: Bagaimana Digital Forensik Membongkar Bukti Elektronik

Di era digital yang serba cepat ini, setiap klik, setiap pesan, dan setiap interaksi online meninggalkan jejak. Jejak-jejak ini, yang sering disebut sebagai bukti elektronik, menjadi kunci utama dalam mengungkap kejahatan siber yang semakin kompleks dan canggih. Mungkin kita sering mendengar tentang kasus peretasan, penipuan online, atau pencurian data, dan bertanya-tanya, “Bagaimana polisi atau penegak […]

China dan Lompatan Besar Menuju 10G: Apa yang Sebenarnya Terjadi?

Pada April 2025, China mencatat sejarah baru dalam dunia teknologi komunikasi global dengan resmi meluncurkan jaringan broadband 10G pertama di dunia. Langkah ini bukan hanya sekadar inovasi infrastruktur digital biasa, tetapi juga menunjukkan ambisi besar Tiongkok untuk menjadi pemimpin dalam transformasi digital global di abad ke-21. Apa Itu Teknologi 10G dan Mengapa Penting? Dalam dunia […]

6G di Ujung Mata: Perkembangan Terbaru dan Apa yang Bisa Kita Harapkan

Belum sepenuhnya kita menikmati semua potensi dari jaringan 5G, dunia teknologi komunikasi sudah mulai bersiap menyambut generasi berikutnya: 6G. Dengan ambisi membawa konektivitas ke level yang belum pernah dibayangkan sebelumnya, 6G diprediksi akan menjadi tulang punggung revolusi digital masa depan—dari dunia virtual yang imersif hingga komunikasi antarperangkat dalam skala besar. Teknologi ini tidak hanya menjanjikan […]

Surface Web, Deep Web, dan Dark Web: Apa Bedanya?

Kebanyakan dari kita menjelajahi internet setiap hari—mencari informasi di Google, membuka media sosial, streaming video, atau belanja online. Namun, tahukah kamu bahwa apa yang kita akses itu hanyalah permukaan kecil dari keseluruhan dunia internet? Internet sebenarnya mirip dengan sebuah gunungan es raksasa. Bagian yang terlihat di atas permukaan hanya sebagian kecil, sedangkan sisanya tersembunyi di […]

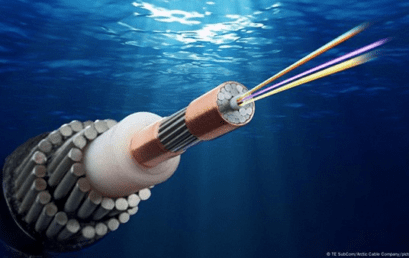

Fiber Optik di Bawah Laut: Bagaimana Kabel Submarine Menghubungkan Dunia?

Kabel fiber optik bawah laut merupakan infrastruktur vital yang mendukung konektivitas global di era digital, membentang ribuan kilometer di bawah lautan untuk menghubungkan benua dengan kapasitas transmisi data besar melalui teknologi cahaya dalam serat kaca tipis. Meskipun memiliki diameter sebesar selang taman, kabel ini dilapisi material pelindung untuk menahan tekanan air dan kerusakan fisik, serta […]

Dark Side of Bug Bounty: Ketika Celah Keamanan Dijual ke Black Market

Bug bounty telah menjadi salah satu strategi utama bagi perusahaan dalam meningkatkan keamanan sistem mereka. Dengan menawarkan insentif finansial kepada ethical hackers (white hat hackers) yang berhasil menemukan celah keamanan, perusahaan dapat memperbaiki kerentanan sebelum dieksploitasi oleh penjahat siber. Pendekatan ini tidak hanya memungkinkan organisasi untuk mengidentifikasi kelemahan secara proaktif, tetapi juga membangun ekosistem kolaboratif […]