Mengenal BGP, Protokol yang Menjaga Internet Tetap Terhubung

Pernahkah kamu membayangkan bagaimana data bisa sampai dari komputer atau ponselmu ke server di negara lain hanya dalam hitungan detik? Misalnya saat kamu membuka situs luar negeri atau streaming video dari server global. Jawabannya terletak pada sistem cerdas yang mengatur arah perjalanan data di internet bernama BGP atau kepanjangan dari Border Gateway Protocol.

I. Pengertian Border Gateway Protocol

Border Gateway Protocol (BGP) adalah protokol routing utama yang menjadi tulang punggung (backbone) internet global. Saat ini BGP merupakan protokol perutean Internet antardomain inti. Tujuan utamanya adalah untuk bertukar informasi tentang konektivitas jaringan dan keterjangkauan antara entitas antardomain yang disebut Sistem Otonom[1]. BGP bisa diibaratkan seperti peta jalan untuk internet. Protokol ini mengatur jalur mana yang dipilih oleh data ketika berpindah dari satu jaringan ke jaringan lain.

BGP bekerja seperti sistem routing, namun cakupannya mencakup antar negara atau benua. Misalnya, ketika kamu mengakses situs dari luar negeri, BGP memilih jalur tercepat antar ISP.

BGP memiliki beberapa karakteristik antara lain sebagai berikut:

- Inter-Autonomous System Configuration: Peran utama BGP adalah untuk menyediakan komunikasi antara dua sistem otonom.

- BGP mendukung Paradigma Next-Hop.

- Koordinasi antara beberapa pembicara BGP dalam AS (Sistem Otonom).

- Informasi Jalur: Iklan BGP juga mencakup informasi jalur, bersama dengan tujuan yang dapat dijangkau dan pasangan tujuan berikutnya.

- Dukungan Kebijakan: BGP dapat menerapkan kebijakan yang dapat dikonfigurasi oleh administrator. contoh router yang menjalankan BGP dapat dikonfigurasi untuk membedakan antara rute yang dikenal dalam AS dan yang dikenal dari luar AS.

- Berjalan Di Atas TCP.

- BGP menghemat jaringan Bandwidth.

- BGP mendukung CIDR.

BGP juga mendukung keamanan [5].

II. Sejarah Awal dan Evolusinya

Protokol yang awalnya di gunakan adalah Gateway-to-Gateway Protocol (GGP) dan kemudian Exterior Gateway Protocol (EGP) digunakan. Alasannya karena protokol tersebut cukup sederhana dan mengandalkan metrik dasar (misalnya, jumlah hop) untuk menentukan jalur. Namun, seiring dengan pertumbuhan Internet, pendekatan tersebut tidak mampu menangani kompleksitas dan skala jaringan yang besar.

BGP pertama kali diperkenalkan pada tahun 1989 melalui RFC 1105 dan dikembangkan sebagai protokol routing antar domain (inter-domain) yang lebih fleksibel. BGP menggantikan EGP karena EGP tidak mendukung kebijakan (policy) routing yang diperlukan dalam lingkungan Internet yang skalanya terus tumbuh.

Internet Engineering Task Force (IETF) menciptakan BGP sebagai RFC 1771 dan penyedia layanan pertama kali memperkenalkannya pada awal tahun 1990-an sebagai skema yang dapat diskalakan dan terstandarisasi untuk merutekan lalu lintas antara AS pelanggan mereka dan penyedia layanan lainnya [4]. Kita bisa menyebut ini sebagai BGP 4 yang digunakan sampai sekarang, sedang kan untuk BGP 2 dan BGP 3 Protokol ini mengalami revisi awal dengan menambahkan beberapa perbaikan pada cara routing dan pengumuman rute. BGP 4 memperkenalkan fitur penting seperti:

- CIDR (Classless Inter-Domain Routing) yang membantu memadatkan alamat IP agar lebih efisien dan tidak boros.

- AS Path Attribute dapat memberikan informasi jalur berupa daftar Autonomous System (AS) yang dilewati, yang membantu dalam pencegahan loop dan penentuan jalur terbaik berdasarkan kebijakan.

- Seiring waktu, muncul pula ekstensi untuk mendukung protokol lain (misalnya, IPv6) dan peningkatan keamanan melalui inisiatif seperti RPKI dan BGPsec.

III. Cara Kerja BGP (Border Gateway Protocol

Internet adalah jaringan terdesentralisasi berskala sangat besar yang terdiri dari jaringan-jaringan yang lebih kecil. Ketika sebuah paket dikirim melalui Internet, paket tersebut dapat melewati beberapa domain administratif jaringan, yang disebut Sistem Otonom (Autonomous System). Perutean antardomain semua AS (Autonomous System) di Internet dikoordinasikan oleh Border Gateway Protocol (BGP) yang berjalan pada router yang menghubungkan AS[2]. Tugas BGP adalah menghitung rute antara setiap AS dan setiap alamat IP yang dilewati paket dalam perjalanannya dari satu komputer ke komputer lain [3]. Jika kita lihat dalam alur kerja maka BGP bekerja dengan urutan sebagai berikut:

- Pendirian Koneksi (Establishing Connections), BGP menggunakan koneksi TCP di port 179 untuk membentuk hubungan antar-router yang bertindak sebagai tetangga (peers). Setelah koneksi terbentuk, kedua router saling “berkenalan” dan bertukar informasi dasar.

- Pertukaran Informasi Routing (Exchange of Routing Information), Setiap router BGP mengumpulkan rute yang diketahui dan kemudian mengirimkan update (pengumuman) ke tetangganya. Informasi yang dikirim meliputi daftar alamat network (prefix) beserta atribut-atribut penting seperti:

– AS Path: Daftar nomor Autonomous System (AS) yang dilalui, yang juga berfungsi sebagai mekanisme pencegahan loop.

– Next-Hop: Alamat router berikutnya yang harus dilalui untuk mencapai prefix tersebut.

– Atribut lain: Seperti metric, origin, dan lain-lain yang membantu menentukan seberapa baik suatu rute.

- Pengambilan Keputusan (Route Selection Process), Setelah menerima update dari tetangga, setiap router BGP melakukan evaluasi untuk menentukan rute terbaik menuju suatu network. Proses ini tidak hanya mempertimbangkan panjang AS Path (semakin pendek lebih baik), tetapi juga kebijakan (policy) yang telah diatur oleh masing-masing AS. Dengan demikian, kebijakan bisnis antar-AS juga ikut mempengaruhi pilihan rute.

- Pencegahan Loop dan Filter (Loop Prevention & Filtering), Router BGP memeriksa setiap update melalui AS Path. Jika nomor AS milik router tersebut sudah ada dalam update, maka rute itu akan ditolak untuk mencegah terjadinya loop dalam pengiriman data.

- Propagasi dan Perubahan Rute (Propagation & Routing Changes), Jika terjadi perubahan kondisi di jaringan—misalnya, suatu rute menjadi tidak dapat diandalkan atau jalur baru yang lebih baik ditemukan—router akan mengirim update baru. Pesan update tersebut bisa berupa pengumuman rute baru atau penarikan (withdrawal) rute yang lama.

- Waktu Konvergensi (Convergence), BGP tidak melakukan update secara instan. Untuk mencegah mengenai berlebihan dan agar stabil, BGP menggunakan timer seperti Minimum Route Advertisement Interval (MRAI). Timer ini membatasi seberapa sering update untuk rute yang sama dikirim, yang kadang berdampak pada lambatnya konvergensi jika terjadi banyak perubahan.

- Kebijakan Routing (Routing Policies), Setiap AS dapat menerapkan kebijakan tersendiri untuk menentukan rute mana yang akan digunakan atau diteruskan. Kebijakan ini bisa didasarkan pada hubungan bisnis (misalnya, hubungan customer-provider atau peering), kriteria teknis, dan prioritas kerja antara rute-rute yang diterima.

IV. Jenis-jenis BGP

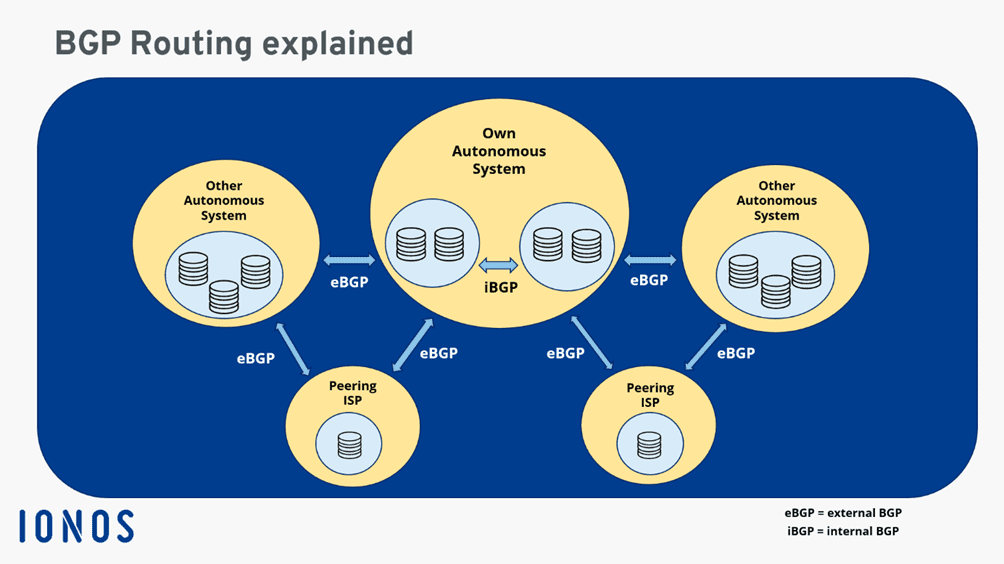

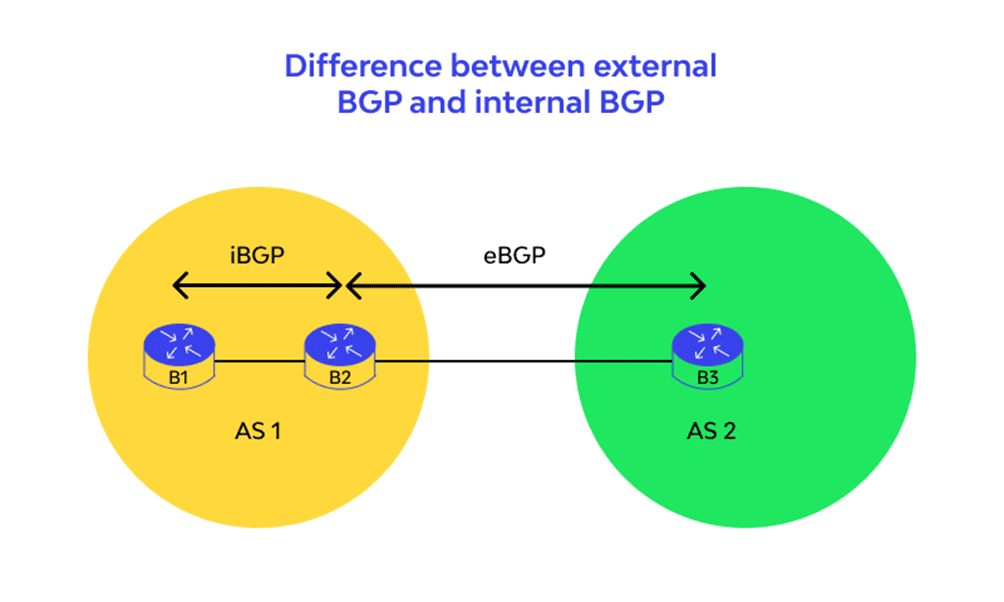

BGP di bagi ke dalam dua jenis External dan internal dengan cara kerja dan peruntukan yang berbeda, antara lain sebagai berikut:

eBGP (external Border Gateway Protocol), router yang berada di Autonomous Systems (AS) berbeda berinteraksi untuk saling bertukar informasi routing. Di sini, mekanisme kerjanya menitikberatkan pada pertukaran atribut-atribut eksternal seperti AS Path yang mencatat daftar AS yang telah dilewati. Atribut ini memungkinkan router untuk mengevaluasi dan memilih rute berdasarkan kebijakan antar-AS, seperti hubungan customer-provider ataupun peering.

IBGP (internal Border Gateway Protocol) bertugas menyebarkan informasi routing yang telah diperoleh dari luar AS ke seluruh router di dalam satu AS. Jika jaringan relatif kecil, router iBGP bisa berhubungan secara full-mesh dimana setiap router saling terhubung langsung agar update routing didistribusikan secara langsung. Namun, ketika jumlah router bertambah, sistem full-mesh menjadi kurang efisien. Contoh penggunaan seperti Di dalam sebuah ISP besar atau perusahaan multinasional yang memiliki ratusan router di beberapa pusat data, iBGP digunakan untuk menyebarkan informasi routing dari router tepi (border router) ke seluruh jaringan internal. Untuk mengurangi kompleksitas koneksi langsung

Untuk itu, iBGP mengimplementasikan mekanisme seperti route reflectors atau BGP confederations. Dalam mekanisme route reflectors, satu atau beberapa router ditunjuk untuk mengumpulkan update dan mendistribusikannya ke router lainnya (disebut ‘clients’), sehingga mengurangi kebutuhan koneksi langsung di antara semua router. Sementara itu, BGP confederations membagi satu AS besar menjadi sub-AS yang saling terhubung dengan aturan internal, namun secara eksternal tampil sebagai satu entitas tunggal. Kedua pendekatan ini mempermudah pengelolaan update routing di dalam AS tanpa mengorbankan konsistensi informasi.

V. Kelebihan dan kekurangan BGP

Dari yang telah kita pelajari BGP merupakan protokol routing yang digunakan untuk mengatur lalu lintas jaringan berskala besar.. Akan tetapi sama dengan teknologi lainnya BGP memiliki kelebihan dan kekurangan antara lain sebagai berikut:

Kelebihan BGP

- Skalabilitas Tinggi, BGP dirancang untuk menangani jutaan rute dan mendukung pertumbuhan internet yang sangat besar. Ini menjadikannya pilihan ideal untuk ISP dan jaringan perusahaan berskala besar.

- Fleksibilitas dalam Kebijakan Routing, BGP memungkinkan administrator jaringan untuk menerapkan kebijakan routing yang sangat spesifik dan kompleks. Ini berarti mereka bisa mengontrol bagaimana lalu lintas masuk dan keluar dari jaringan mereka, misalnya memilih jalur berdasarkan biaya, performa, atau preferensi tertentu.

- Mendukung Konektivitas Multi-homed, Organisasi dapat terhubung ke lebih dari satu ISP secara bersamaan. BGP memungkinkan pemilihan jalur terbaik untuk lalu lintas berdasarkan ketersediaan bandwidth atau kondisi jaringan, memberikan redundansi dan load balancing.

- Kontrol Lalu Lintas Internet, BGP memberi kendali pada organisasi untuk mempengaruhi aliran data. Mereka dapat memprioritaskan jalur tertentu, menghindari rute yang padat, atau mengarahkan lalu lintas melalui ISP atau tautan jaringan tertentu.

- Ketahanan dan Redundansi, BGP mampu beradaptasi dengan cepat terhadap perubahan atau kegagalan jaringan. Jika suatu tautan atau rute tidak tersedia, BGP dapat mengarahkan ulang lalu lintas melalui jalur alternatif.

- Efisiensi Routing, Dengan menentukan jalur terbaik untuk paket data, BGP memastikan komunikasi yang lebih cepat dan andal. Ini mempertimbangkan faktor-faktor seperti kinerja jaringan dan kebijakan yang ditetapkan oleh administrator.

Kelemahan BGP

- Kompleksitas Konfigurasi, Konfigurasi BGP bisa sangat rumit, terutama untuk jaringan besar. Kesalahan konfigurasi dapat menyebabkan masalah routing yang serius, bahkan hingga mempengaruhi konektivitas internet secara global.

- Pemilihan Jalur Tidak Berdasarkan Jarak Terdekat, BGP tidak selalu memilih jalur terpendek dalam hal jarak fisik, melainkan berdasarkan kebijakan dan atribut jalur lainnya. Ini bisa berarti lalu lintas kadang-kadang mengambil rute yang “lebih panjang” jika dianggap lebih baik berdasarkan kebijakan.

- Rentan terhadap Serangan dan Penyalahgunaan, BGP secara inheren tidak memiliki mekanisme otentikasi atau enkripsi bawaan untuk pengumuman routing. Ini membuatnya rentan terhadap serangan seperti route hijacking (di mana AS secara keliru mengklaim memiliki blok alamat IP) atau route leaks (di mana rute yang seharusnya tidak dibagikan justru bocor), yang dapat mengganggu atau mengalihkan lalu lintas internet.

- Waktu Konvergensi yang Lambat, Meskipun BGP dirancang untuk skalabilitas, waktu yang dibutuhkan untuk memperbarui tabel routing setelah terjadi perubahan atau kegagalan jaringan (konvergensi) bisa relatif lambat dibandingkan dengan protokol routing internal lainnya.

- Penggunaan Sumber Daya Tinggi, Untuk jaringan yang sangat besar dengan tabel routing yang besar, BGP dapat membutuhkan memori dan sumber daya CPU yang signifikan pada router.

VI. Isu Keamanaan & Solusi

BGP ini ibarat penunjuk jalan utama internet, yang memberi tahu miliaran data paket ke mana harus pergi.Namun, seperti jalan raya yang luas, BGP juga punya “celah” dan “lubang” keamanan yang bisa dimanfaatkan pihak tak bertanggung jawab. Berikut beberapa isu keamanan yang ada di BGP:

1. BGP Hijacking (Pembajakan Rute)

BGP hijacking adalah salah satu ancaman paling serius yang dihadapi oleh BGP. Ini terjadi ketika sebuah Sistem Otonom (AS) secara salah mengumumkan bahwa mereka memiliki blok alamat IP (dikenal sebagai prefiks IP) yang sebenarnya bukan miliknya. Bayangkan seperti seseorang mengklaim memiliki rumah yang sebenarnya bukan miliknya, lalu semua surat dan paket dialihkan ke alamat rumah palsu itu. Akibatnya, lalu lintas internet yang seharusnya menuju ke alamat IP yang sah justru dialihkan ke jaringan penyerang. Ini bisa terjadi secara tidak sengaja karena kesalahan konfigurasi, atau sengaja sebagai tindakan berbahaya.

Ada banyak contoh terkenal dari pembajakan BGP, seperti:

– Insiden pembajakan YouTube pada tahun 2008 oleh seorang ISP di Pakistan yang mencoba memblokir YouTube, yang mengakibatkan situs tersebut tidak dapat diakses di hampir seluruh dunia.

– Pembajakan prefiks Visa/Mastercard pada tahun 2017 yang menyebabkan gangguan pada proses perbankan.

– Pembajakan prefiks untuk pencurian cryptocurrency pada tahun 2018.

– Terakhir pembajakan AWS Route 53 DNS pada tahun 2018 yang digunakan untuk mencuri cryptocurrency dari pengguna MyEtherWallet.

2. Route Leaks (Kebocoran Rute)

Kebocoran rute terjadi ketika sebuah AS secara tidak sengaja atau sengaja mengumumkan informasi routing kepada AS lain yang seharusnya tidak mereka terima. Ini seperti memberitahu tetangga Anda tentang jalur rahasia ke rumah orang lain yang seharusnya hanya Anda yang tahu. Meskipun tidak selalu berbahaya seperti pembajakan rute, kebocoran ini bisa mengarahkan lalu lintas internet melalui jalur yang tidak efisien, menyebabkan penundaan atau bahkan ke “lubang hitam” (blackhole) di mana lalu lintas menghilang begitu saja. Kebocoran rute seringkali disebabkan oleh kesalahan konfigurasi, tetapi dampaknya bisa sangat signifikan terhadap kinerja jaringan global.

3. Kesalahan Konfigurasi (Misconfigurations)

Kesalahan konfigurasi adalah penyebab umum dari berbagai masalah BGP, termasuk yang menyerupai serangan. Ini murni kesalahan manusia saat mengonfigurasi router BGP, seperti mengiklankan rute untuk alamat IP yang sebenarnya tidak dimiliki oleh AS tersebut. Misalnya, seorang administrator jaringan bisa salah mengetik prefiks IP atau salah menetapkan kebijakan routing. Meskipun tidak dilakukan dengan niat jahat, kesalahan konfigurasi ini bisa memiliki dampak yang sama parahnya dengan serangan yang disengaja, menyebabkan lalu lintas dialihkan atau hilang, dan berpotensi mengganggu ketersediaan layanan internet secara luas.

4. Man-in-the-Middle (MITM) Attacks

Serangan Man-in-the-Middle (MITM) pada BGP terjadi karena komunikasi BGP umumnya tidak dienkripsi secara default. Ini memungkinkan penyerang untuk mencegat dan memanipulasi pesan BGP yang dipertukarkan antara dua router BGP. Bayangkan dua orang sedang berbicara, dan ada pihak ketiga di tengah yang diam-diam mendengarkan atau bahkan mengubah percakapan mereka. Penyerang dapat mengalihkan lalu lintas, menguping komunikasi rahasia, atau bahkan menyuntikkan konten berbahaya ke dalam aliran data. Tanpa enkripsi yang kuat, kerentanan ini menjadikan BGP target empuk bagi pihak tidak bertanggung jawab.

5. Session Hijacking

Session hijacking dalam konteks BGP berarti penyerang berhasil mengambil alih sesi BGP yang sudah berlangsung antara dua router yang sah. Sesi BGP adalah koneksi logis yang memungkinkan router-router ini bertukar informasi routing. Jika penyerang dapat membajak sesi ini, mereka bisa memanipulasi keputusan routing oleh kedua router yang terlibat. Ini memungkinkan penyerang untuk mengendalikan bagaimana lalu lintas diarahkan, berpotensi menciptakan rute palsu atau mengalihkan lalu lintas ke tujuan yang mereka inginkan, tanpa perlu mengganggu proses pembentukan sesi awal.

6. Distributed Denial of Service (DDoS) Attacks

Serangan Distributed Denial of Service (DDoS) bisa memanfaatkan kerentanan BGP untuk mengganggu atau melumpuhkan layanan. Penyerang dapat menggunakan berbagai cara, misalnya dengan membanjiri router BGP yang sah dengan lalu lintas palsu atau request yang berlebihan, sehingga router kewalahan dan tidak bisa memproses lalu lintas yang sah. Alternatifnya, penyerang bisa menciptakan rute palsu melalui BGP yang mengarahkan lalu lintas yang sah ke “lubang hitam” atau jalur yang tidak ada, sehingga menghentikan lalu lintas mencapai tujuannya. Dampaknya adalah layanan internet menjadi tidak tersedia bagi pengguna.

7. Kurangnya Otentikasi dan Verifikasi

Salah satu kelemahan mendasar BGP adalah kurangnya mekanisme otentikasi dan verifikasi bawaan yang kuat. BGP pada dasarnya dibangun di atas asumsi kepercayaan antar-Sistem Otonom yang terhubung di internet. Ini berarti protokol tidak memiliki cara bawaan untuk memverifikasi apakah pengumuman routing yang diterima benar-benar berasal dari sumber yang sah atau apakah informasi tersebut valid. Akibatnya, sangat mudah bagi penyerang untuk menyuntikkan informasi routing palsu ke dalam tabel routing internet, yang dapat menyebabkan kekacauan besar dalam lalu lintas data.

8. Ketergantungan pada TCP

BGP beroperasi di atas protokol Transmission Control Protocol (TCP). Meskipun TCP menyediakan koneksi yang andal dan terurut, ketergantungan ini juga membuat BGP rentan terhadap serangan yang menargetkan lapisan TCP itu sendiri. Misalnya, serangan SYN flood atau TCP reset dapat digunakan untuk mengganggu atau memutuskan sesi BGP yang sedang berjalan, sehingga mengganggu pertukaran informasi routing dan stabilitas jaringan. Ini adalah kerentanan inheren karena BGP menggunakan layanan dasar yang disediakan oleh TCP.

Tapi jangan khawatir, para ahli keamanan jaringan terus berupaya mencari solusi untuk memperkuat fondasi internet ini. Berikut beberapa solusi terkait isu keamanan BGP:

1. Resource Public Key Infrastructure (RPKI)

RPKI adalah kerangka kerja keamanan yang menggunakan kriptografi untuk memperkuat BGP. Sistem ini memungkinkan pemilik alamat IP dan nomor AS (AS number) untuk secara digital “menandatangani” pengumuman rute mereka. Artinya, ketika sebuah AS mengumumkan bahwa mereka memiliki blok alamat IP tertentu, mereka juga memberikan bukti kriptografis bahwa mereka memang adalah pemilik sah dari blok tersebut. Ini memungkinkan router BGP lainnya untuk memverifikasi keaslian pengumuman rute dan memastikan bahwa rute tersebut berasal dari sumber yang berwenang. Manfaat utama RPKI adalah kemampuannya yang sangat efektif dalam mengurangi risiko pembajakan BGP (BGP hijacking) dan kebocoran rute (route leaks) dengan memvalidasi asal-usul rute. Banyak negara dan organisasi di seluruh dunia, termasuk pemerintah Belanda, aktif mendorong adopsi RPKI sebagai standar keamanan. Implementasinya memang memerlukan konfigurasi RPKI pada router serta penggunaan validator RPKI.

2. Route Filtering (Penyaringan Rute)

Penyaringan rute adalah praktik penting dalam keamanan BGP yang melibatkan penerapan kebijakan ketat pada router. Tujuannya adalah untuk memastikan bahwa router hanya menerima dan mengumumkan rute yang valid dan sesuai dengan ekspektasi. Dengan kata lain, operator jaringan akan mengkonfigurasi router mereka untuk menolak pengumuman rute yang mencurigakan, tidak benar, atau di luar cakupan yang seharusnya. Ini adalah garis pertahanan pertama yang efektif untuk mencegah penyebaran informasi routing yang salah atau berbahaya. Manfaatnya jelas: ini secara signifikan mengurangi kemungkinan terjadinya kebocoran rute dan pembajakan BGP karena rute-rute yang tidak sah atau aneh akan langsung diblokir di tingkat router.

3. BGP Monitoring dan Deteksi Anomalies

Pemantauan BGP dan deteksi anomali melibatkan penggunaan alat dan sistem khusus untuk terus mengawasi lalu lintas BGP secara real-time. Tujuannya adalah untuk segera mendeteksi setiap perubahan rute yang tidak biasa atau anomali yang terjadi. Perubahan rute yang tiba-tiba atau tidak sesuai dengan pola normal bisa menjadi indikator adanya serangan BGP hijacking, kebocoran rute, atau kesalahan konfigurasi. Dengan memantau secara ketat, organisasi dapat mengidentifikasi dan merespons potensi insiden keamanan BGP dengan cepat, meminimalkan dampaknya terhadap layanan internet.

4. Mutually Agreed Norms for Routing Security (MANRS)

MANRS adalah inisiatif global yang bertujuan untuk meningkatkan keamanan routing internet melalui kolaborasi antar-pihak. Inisiatif ini mendorong operator jaringan, penyedia layanan internet (ISP), dan content delivery network (CDN) untuk mengadopsi praktik-praktik terbaik dalam keamanan routing. MANRS berfokus pada empat tindakan inti: Filtering (mencegah penyebaran informasi routing yang salah), Anti-spoofing (mencegah paket IP palsu masuk atau keluar jaringan), Coordination (memastikan informasi kontak tersedia secara global untuk respons insiden), dan Global Validation (mendorong penerbitan kebijakan routing yang dapat divalidasi oleh pihak ketiga, seperti melalui RPKI). Dengan berpartisipasi dalam MANRS, organisasi secara aktif berkontribusi pada peningkatan keamanan routing internet secara keseluruhan.

5. Segmentasi Jaringan dan Redundansi

Segmentasi jaringan dan redundansi adalah strategi desain jaringan yang juga berkontribusi pada mitigasi serangan BGP. Segmentasi melibatkan pemecahan jaringan besar menjadi segmen-segmen yang lebih kecil dan terisolasi. Ini berarti jika satu bagian jaringan mengalami masalah (misalnya, akibat pembajakan BGP yang mengarahkan lalu lintas ke sana), dampaknya akan terbatas pada segmen tersebut, bukan seluruh jaringan. Sementara itu, redundansi berarti membangun jalur dan perangkat keras alternatif dalam infrastruktur routing. Jika jalur utama terganggu oleh serangan BGP, lalu lintas dapat secara otomatis dialihkan melalui jalur cadangan yang tidak terpengaruh, sehingga layanan tetap berjalan. Kombinasi keduanya membantu memitigasi dampak serangan BGP dengan membatasi ruang lingkup kerusakan dan menyediakan jalur pemulihan.

6. Secure BGP (S-BGP) dan soBGP

Secure BGP (S-BGP) dan soBGP adalah proposal perpanjangan BGP yang lebih ambisius, dirancang untuk menambahkan fitur keamanan kriptografi yang jauh lebih kuat daripada yang ada saat ini. Kedua pendekatan ini bertujuan untuk menyediakan otentikasi asal yang lebih ketat dan validasi jalur AS (Autonomous System) yang komprehensif. S-BGP, misalnya, akan menambahkan tanda tangan digital untuk setiap hop dalam jalur AS, memastikan bahwa rute yang diiklankan benar-benar melalui AS yang diklaim. Meskipun penelitian dan pengembangan telah dilakukan, adopsi skala besar dari S-BGP atau soBGP masih menghadapi tantangan besar. Hal ini disebabkan oleh kompleksitas implementasi yang tinggi dan kebutuhan akan koordinasi yang luas di seluruh internet global, yang melibatkan banyak sekali operator jaringan untuk menerapkannya secara seragam.

VII. Kesimpulan

Border Gateway Protocol (BGP) adalah protokol perutean utama yang memungkinkan data internet berpindah antar jaringan besar di seluruh dunia. Seperti sistem navigasi global, BGP memilih jalur terbaik agar data dapat sampai ke tujuan dengan efisien dan aman. Artikel ini menjelaskan cara kerja BGP, jenis-jenisnya (eBGP dan iBGP), serta manfaatnya yang mencakup fleksibilitas, skalabilitas, dan kendali lalu lintas. Namun, di balik keunggulannya, BGP memiliki kelemahan yang perlu diwaspadai, seperti kerentanan terhadap pembajakan rute, kesalahan konfigurasi, dan serangan DDoS. Oleh karena itu, langkah-langkah pengamanan seperti RPKI, route filtering, pemantauan, dan inisiatif global seperti MANRS menjadi sangat penting. Memahami BGP bukan hanya penting bagi teknisi jaringan, tetapi juga bagi siapa saja yang ingin tahu bagaimana internet tetap terhubung dan terlindungi.

Refrensi:

[1] Wojciechowski, M. (2008). Border Gateway Protocol Modeling and Simulation.

[2] Sharad Agarwal, Chen-Nee Chuah, Supratik Bhattacharyya, and Cristophe Diot, “The

Impact of BGP Dynamics on Intra-Domain Traffic”, ACM SIGMETRICS

Performance Evaluation Review Volume 32, Issue1 June 2004

http://research.microsoft.com/~sagarwal/sigmetrics04.pdf.

[3] Krijestorac, S., Bec, M., & Bagby, J. (2011). Border Gateway Protocols. In Proceedings of The IAJC-ASEE International Conference, paper (Vol. 106).

[4] Griffin, Timothy G. and Wilfong, Gordon, “An Analysis of BGP Convergence

Properties”, Computer Communication Review, a publication of ACM SIGCOMM,

volume 29, number 4, October 1999, pp. 277–288,

[5] Border Gateway Protocol (BGP). (n.d.). In GeeksforGeeks. Retrieved from https://www.geeksforgeeks.org/border-gateway-protocol-bgp/